我需要通过 VPN 将几个客户连接到 AWS VPC。要求:

- 没有客户可以向另一个客户发送数据(或最好:甚至“查看”)

- 它们应该只能“看到”一个内部主机,最好是只能看到特定的端口范围。

我的问题是 - 使用 AWS VPN 网关和 VPN 连接可以实现这一点吗?如果可以,怎么做?

因为我现在读了很多东西,也用谷歌搜索了很多,但我没有找到任何将安全组(或类似组)分配给 AWS VPN 连接的方法。在我看来,这意味着“任何站点到站点的连接都允许所有流量”,这与我需要的正好相反。

有人能帮我吗?

提前感谢任何信息!:)

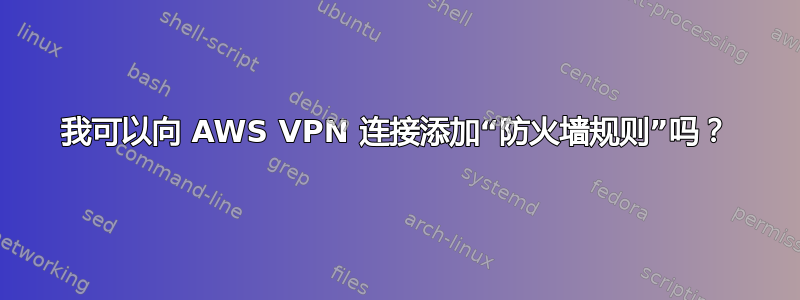

┌───────────────────┬─────────────────┐ ┌──────────┐

│subnet 1 │ subnet 2│ │ │

│ ┌──────────┐ │ │ ┌────────────────┤customer 1│

│ │ │ │must be possible │ │ │ │

│ │server 1 │◄─────┼────┐ │ ▼ └──────────┘

│ │ │ │ │ ip: ┌────┴─────┐ip: ▲

│ └──────────┘ │ │ int1│ . │public │

│ │ ├───────┤vpn gw │ │ must also

│ ┌──────────┐ │ │ │ . │ XXX not be

│ │ │ │ │ └────┬─────┘ │ possible

│ │server 2 │◄─XXX─┤XXX─┘ │ ▲ │

│ │ │ │must not be │ │ ┌────┴─────┐

│ └──────────┘ │possible │ │ │ │

│ │ │ └────────────────┤customer 2│

│ │ │ │ │

└───────────────────┴─────────────────┘ └──────────┘

答案1

AWS 客户端 VPN比标准 VPN 更合适,标准 VPN 并非真正用于连接多个客户。客户端 VPN 运行良好,但我从未尝试过在多个客户端之间路由。身份验证时要小心。

如果您必须使用站点到站点 VPN,并且每个客户都有一台服务器,我会采用不同的方法。我会为每个客户设置一个单独的子网/VPN/帐户,并将所有东西完全分开,因此需要单独的 VPN。共享基础设施可以通过共享 VPC、传输网关等来实现。